Depois de ter invadido um sistema e ter um software instalado ou executado alguns scripts, o próximo passo é a limpeza de seus rastros ou esconde-los. O objetivo desta fase é evitar que seu ataque seja facilmente descoberto usando várias técnicas para esconder os sinais. Durante esta fase, você procura eliminar mensagens de erro, arquivos de log e outros itens que podem ter sido alterados durante o processo de ataque.

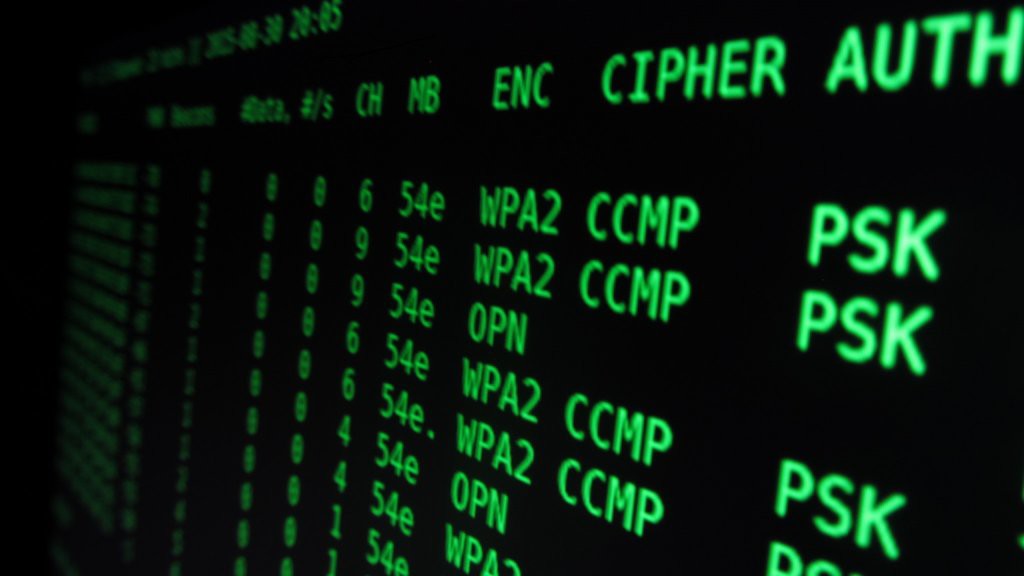

Desabilitando a auditoria

Uma das melhores maneiras de evitar ser descoberto é não deixar trilhas em tudo. E uma das melhores maneiras de fazer isso é evitar que qualquer trilha seja criada ou, pelo menos, minimizar a quantidade de provas. Quando você está tentando não deixar trilhas, um bom ponto de partida é alterando a forma como os eventos são registrados no sistema alvo.

Desativar a auditoria em um sistema evita que certos eventos apareçam e, portanto, retarda a detecção. Lembre-se que a auditoria é projetada para permitir a detecção e rastreamento de eventos selecionados em um sistema. Uma vez que a auditoria é desativada, você efetivamente privou o defensor de uma grande fonte de informações e forçou-os a procurar outros métodos de detecção. (mais…)