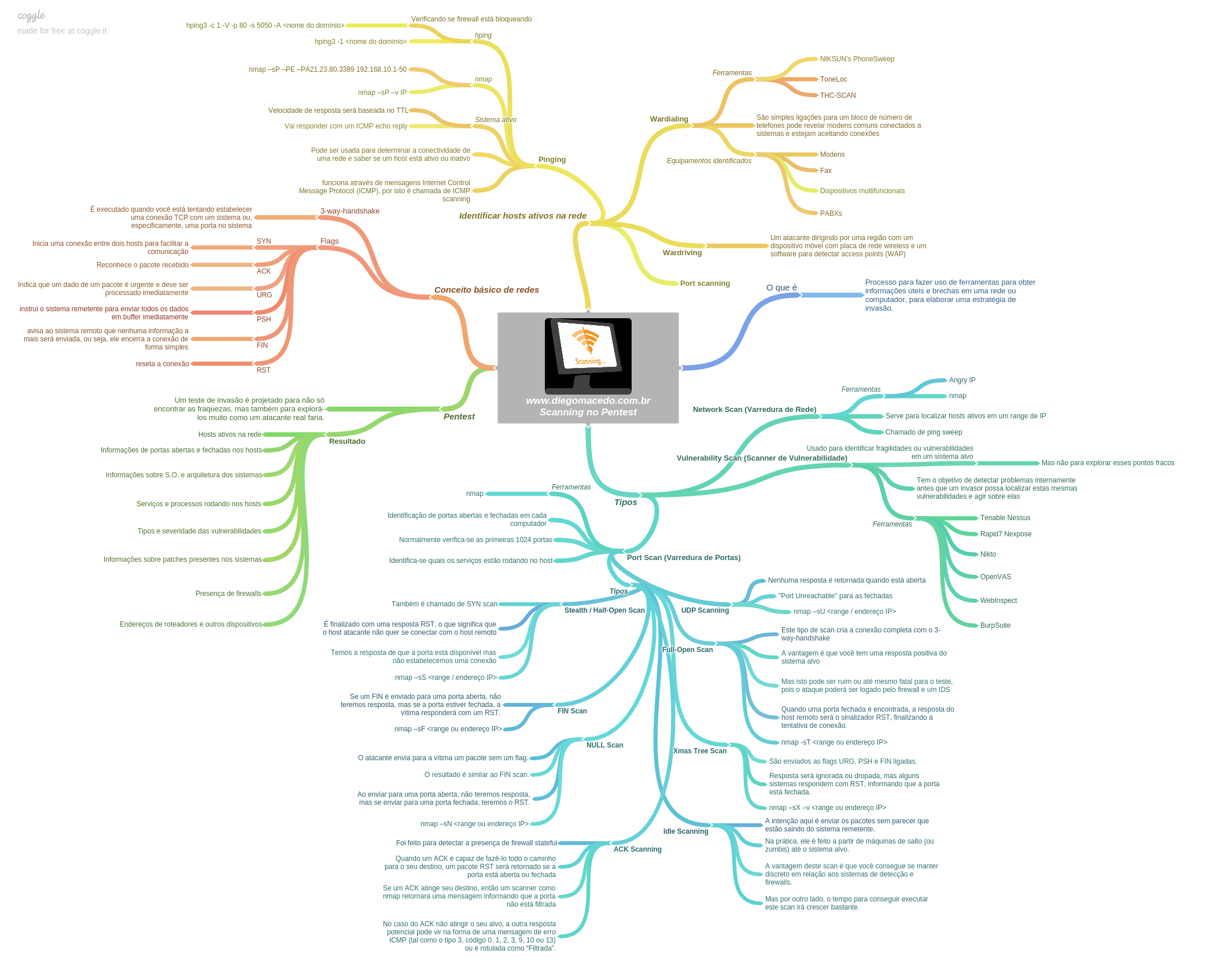

Mapa mental – Scanning Pentest (mais…)

Scanning

Verificando o status das portas dos hosts

Depois de ter localizado sistemas ativos em uma rede, é hora de dar uma olhada nesses hosts para determinar se existem portas abertas que podem ser úteis. Essencialmente o que estamos fazendo em cada host vivo é “mexer as maçanetas” em cada porta para ver quais portas estão abertas e fechadas. E enquanto podemos estar vendo que estão abertos e fechados, ainda não estamos no ponto em que estamos “espiando o que tem dentro”.

Você deve saber como as varreduras de portas funcionam e os diferentes tipos de varredura disponíveis, bem como por que você usaria um tipo e não o outro. Preste muita atenção aos scans mencionados aqui, porque cada um tem pequenos detalhes que você pode esquecer. Lembre-se também de estudar, estudar, estudar essas varreduras.

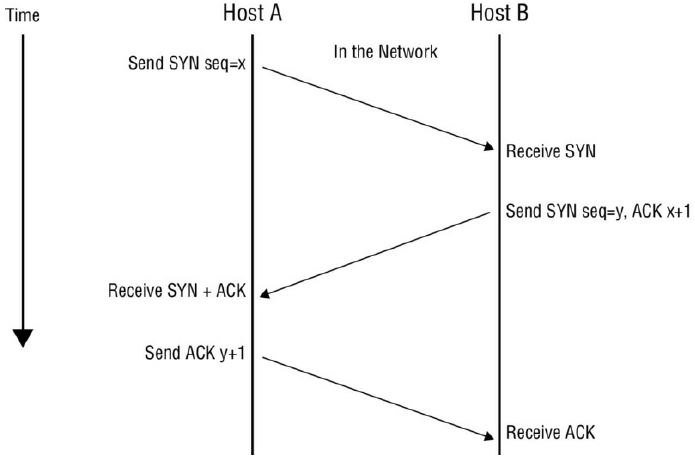

Antes de começar a executar alguns scan de portas, vamos rever alguns fundamentos. Se você se lembrar, TCP é um protocolo orientado a conexão e UDP é sem conexão. Saber como esses protocolos funcionam e o significado de cada um vai fazer e escolher a varredura correta, vai ser muito mais fácil para você e definitivamente mais produtivo. (mais…)

Verificando se os hosts estão ativos

Em um processo de scanning, precisamos investigar se os sistemas alvos estão ativos. Lembre-se que enquanto você estava coletando informações, você deve ter pego o IP e o range de IPs que a organização é dona ou está conectada, o que não quer dizer que tenha algo conectado a eles. Com isto em mente, precisamos identificar quais IPs tem um sistema ativo por trás dele.

Existem algumas formas de se verificar isto, como:

- Wardialing

- Wardriving

- Pinging

- Port scanning

Cada uma das técnicas fornece informações que não não necessariamente são dadas por outros métodos, ou pelo menos não oferecem isto de forma facilmente. Uma vez que você entenda as diferenças, você precisa ter uma ideia melhor de como fazer o pentest.

Quando olhamos para estes métodos, deve-se prestar atenção em quais áreas eles são fortes ou fracos. Usar o método errado pode te fazer perder tempo facilmente, assim como alertar os donos dos sistemas com a sua presença, dando tempo a eles para reagir com a sua presença. (mais…)

O que é Scanning em um Pentest?

O Scanning é um processo em que você se envolve e começa a sondar uma rede alvo com intenção de revelar informações úteis e, em seguida, utilizar essas informações para fases posteriores do pentest. É necessário ter um conhecimento de fundamentos de rede, um scanner e os resultados do footprinting completo, para se obter uma imagem decente de um alvo.

É bem provável que durante o footprinting, você consiga elaborar um diagrama ou topologia de rede melhor que o próprio cliente. Por que isso é possível? Com o rápido crescimento de redes, adoção de tecnologia, grandes equipes de suporte e rotação de pessoal, o conhecimento do cliente sobre sua própria rede pode ter ficado um pouco obscurecido. Em alguns casos, as pessoas que criaram a rede criaram o diagrama inicial, mas depois que saíram da empresa ou foram para novas posições, o diagrama nunca foi atualizado à medida que a nova tecnologia foi adotada. Mais comumente, as alterações são feitas para uma rede e hosts, com diagramas de rede sendo uma reflexão tardia. Portanto, o diagrama torna-se desatualizado e altamente impreciso. Como um hacker ético você deve estar preparado para encontrar esta situação, bem como estar pronto para sugerir melhorias à política e procedimentos operacionais que impediriam isso de acontecer. Lembre-se que se o cliente não sabe o que seu próprio ambiente parece ser, eles não têm ideia do que deve e não deve estar lá. (mais…)

Paga um café para mim?

Categorias

- Arquitetura e Organização de Computadores

- Banco de Dados

- BPM

- Carreira

- Certificações

- Cloud Computing

- Concursos

- Continuidade do Negócio

- Corel Draw

- CSS

- Data Science

- Desenvolvimento

- Direito

- Engenharia de Software

- Gerenciamento de Projetos

- Gestão da Qualidade

- Gestão de Riscos

- Gestão de Segurança da Informação

- Gestão e Governança de TI

- Inúteis

- Javascript

- Linux

- Mapas Mentais

- Mobile

- Notícias

- Photoshop

- PHP

- Português

- Raciocínio Lógico

- Redes de Computadores

- Segurança da Informação

- SEO

- Sistemas de Informação

- Sistemas Operacionais

- Uncategorized

- Virtualização

- Web Hosting

- Windows

Tags

Ataque Ataques brasil Carreira CEH Cibercrime Computadores Concurso Dados data dicas Direito Emprego Empresas Entrevista erros Facebook Gerenciamento Gestão Hacker Hackers Informação internet ITIL Lei Malware Malwares Mapa Mental Online Pentest PHP Profissionais profissional Redes segurança Segurança da Informação Senha Sistemas Software TI Trabalho Vulnerabilidade web Windows-