Os ataques off-line representam ainda outra forma de ataque que é muito eficaz e difícil de detectar em muitos casos. Tais ataques dependem do atacante ser capaz de aprender como as senhas são armazenadas e, em seguida, usando essas informações, realizar um ataque. Veja abaixo um ataque de senha que extrai hashes. (mais…)

Quebra

Quebra de senha: Ataques ativos online

Continuando com as opções de ataques para quebra de senha, veremos o próximo tipo de ataque é o ataque online ativo. Esses ataques usam uma forma mais agressiva de invasão que é projetada para recuperar senhas.

As técnicas, basicamente, são:

- Adivinhação de senha

- Trojans, Spyware e Keyloggers

- Injeção de Hash

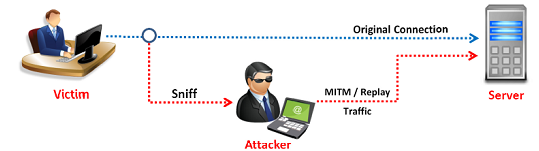

Quebra de senha: Ataques passivos online

Como em outros casos em que examinamos e usamos medidas passivas, os ataques às senhas são usados para obte-las sem interagir diretamente com o alvo. Estes tipos de ataques são eficazes em ser furtivos, porque eles tentam coletar senhas sem revelar muito sobre o sistema coletor. Esse tipo de ataque depende menos da maneira como uma senha é construída e mais sobre como ela é armazenada e transportada. Quaisquer problemas com essas áreas podem ser apenas o suficiente para abrir a porta para obter essas valiosas credenciais. (mais…)

Técnicas para quebrar uma senha

Na fase de enumeração de um pentest, foram coletadas diversas informações sobre o alvo, incluindo usuários. Estes usuários são importantes nesta fase porque eles te dão uma visão em que se deve focar durante o ataque a um sistema. Use a quebra de senhas para obter credenciais de uma conta com a intenção de usar esta conta para ganhar acesso autorizado ao sistema com um usuário legítimo.

De forma resumida, a quebra de senha é o processo de recuperar senhas transmitidas ou armazenadas como dados. Desta forma, um invasor pode recuperar e usar uma senha extraviada ou esquecida. Administradores de sistemas pode usar este processo para auditar e testar por brechas em um sistema para avaliar a força delas e os invasores poderão fazer este processo para tentar causar prejuízos.

Tipicamente, o processo de invasão inicia-se com as senhas, pois elas podem ser quebradas ou auditadas usando técnicas manuais ou automatizadas com a intenção de revelar as credenciais.

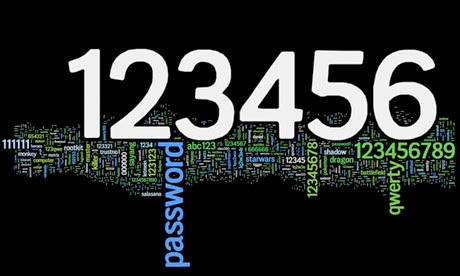

Antes de continuar falando sobre a quebra de senha, temos que entender o que é uma senha. A senha foi feita para ser algo que um indivíduo possa lembrar facilmente mas ao mesmo tempo não ser fácil de ser adivinhada ou quebrada. É onde o problema reside, pois o ser humano tende a escolher senhas fáceis de lembrar, o que as tornam fáceis de adivinhar. (mais…)

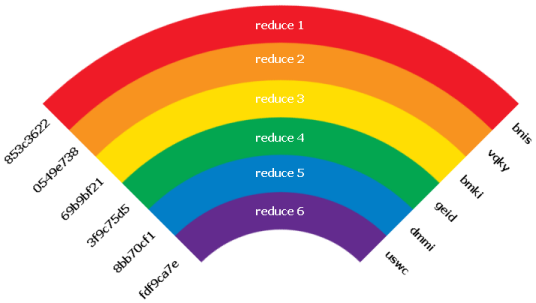

Atacando redes wifi com Aircrack-ng protegidas com criptografia WEP

Muitos roteadores vem com um método de criptografia padrão chamado Wired Equivalent Privacy (WEP). Um problema fundamental com o WEP é uma falha no algoritmo, o qual é possível um atacante recuperar qualquer chave WEP. WEP usa a cifra de fluxo Rivest Cipher 4 (RC4) e uma pre-shared key. Qualquer um que queira se conectar à rede pode usa a mesma chave, composta de uma string de dígitos hexadecimais, tanto para criptografar quanto para descriptografar. Os dados em texto claro (não criptografados) passam por uma operação de OU-Exclusivo (XOR) bit a bit de fluxo com uma chave para criar um texto cifrado.

A operaçõe tem quatro possibilidade:

- 0 XOR 0 = 0

- 1 XOR 0 = 1

- 0 XOR 1 = 1

- 1 XOR 1 = 0

Os zero e um em um fluxo de dados pode representar qualquer dado sendo enviad através da rede. Veja um exemplo de texto claro sendo cifrado com XOR e uma chave para criar um texto cifrado: (mais…)

Paga um café para mim?

Categorias

- Arquitetura e Organização de Computadores

- Banco de Dados

- BPM

- Carreira

- Certificações

- Cloud Computing

- Concursos

- Continuidade do Negócio

- Corel Draw

- CSS

- Data Science

- Desenvolvimento

- Direito

- Engenharia de Software

- Gerenciamento de Projetos

- Gestão da Qualidade

- Gestão de Riscos

- Gestão de Segurança da Informação

- Gestão e Governança de TI

- Inúteis

- Javascript

- Linux

- Mapas Mentais

- Mobile

- Notícias

- Photoshop

- PHP

- Português

- Raciocínio Lógico

- Redes de Computadores

- Segurança da Informação

- SEO

- Sistemas de Informação

- Sistemas Operacionais

- Uncategorized

- Virtualização

- Web Hosting

- Windows

Tags

Ataque Ataques brasil Carreira CEH Cibercrime Computadores Concurso Dados data dicas Direito Emprego Empresas Entrevista erros Facebook Gerenciamento Gestão Hacker Hackers Informação internet ITIL Lei Malware Malwares Mapa Mental Online Pentest PHP Profissionais profissional Redes segurança Segurança da Informação Senha Sistemas Software TI Trabalho Vulnerabilidade web Windows-