Continuando com as opções de ataques para quebra de senha, veremos o próximo tipo de ataque é o ataque online ativo. Esses ataques usam uma forma mais agressiva de invasão que é projetada para recuperar senhas.

As técnicas, basicamente, são:

- Adivinhação de senha

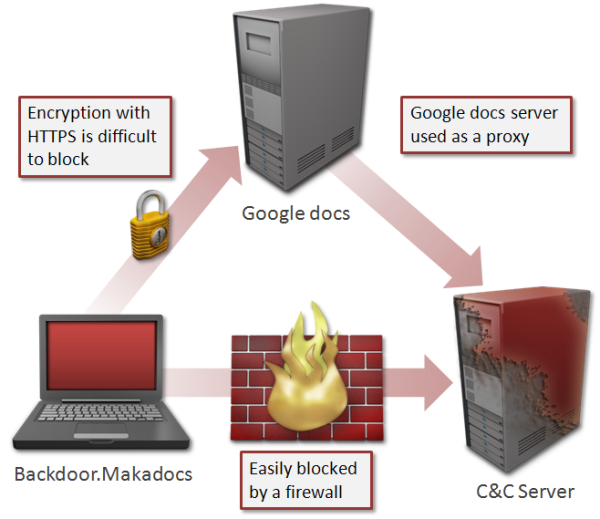

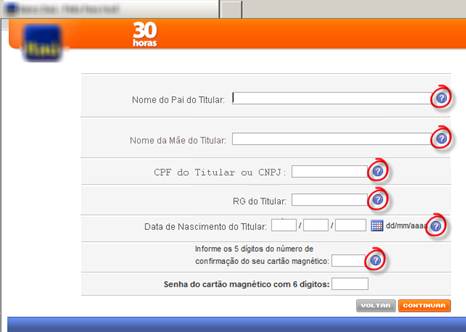

- Trojans, Spyware e Keyloggers

- Injeção de Hash