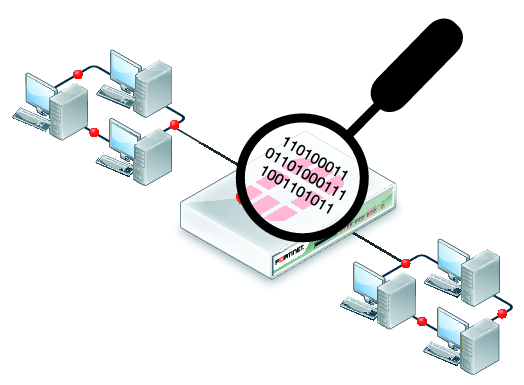

De muitas maneiras o processo é semelhante ao de um ambiente tradicional, mas com algumas pequenas diferenças ao longo do caminho.

Lembre-se que em matéria de segurança, os dispositivos móveis são tão diversos que são de uma quantidade desconhecida. Você também precisa ter em mente como os usuários desses dispositivos funcionam. Eles podem ser extremamente móveis e isso significa que os dados e comunicações podem estar fluindo em todas as direções e maneiras diferentes, ao contrário das configurações de escritório tradicional.

Então, como é o processo de teste quando os dispositivos móveis? Aqui está uma visão geral de como avaliar esses dispositivos. (mais…)