Analisando este tema com o viés de um hacker ético, iremos analisar como é a segurança em redes. Os firewalls e os dispositivos IDS/IPS fazem parte de uma rede segura, mas nesta postagem analisaremos brevemente a localização e a função de cada dispositivo na rede. À medida que você se aventura através dos detalhes, tenha em mente que a proteção de uma rede é um processo como um todo; Entrar em uma rede, por outro lado, é um processo focado e precisa ser feito passo a passo. Considere-o semelhante à construção de uma barragem. Como o engenheiro de uma barragem, você deve considerar a integridade de toda a estrutura e planejar do jeito certo. Se você está procurando um jeito para sabotar a barragem, então tudo que é preciso é apenas um pequeno puxão no lugar certo e tudo inundará. O mesmo acontece com a segurança da rede. (mais…)

Redes de Computadores

Intrusion Prevention e Intrusion Detection Systems (IPS e IDS)

Os sistemas de prevenção de intrusões (Intrusion Prevention Systems – IPS) e os sistemas de detecção de intrusão (Intrusion Detection Systems – IDS) são coisas importantes para qualquer hacker inteligente. É importante para você, como hacker, cobrir seus rastros e manter um comportamento discreto. Deveria ser um senso comum, mas pense nisso: Se ao invés de andar nas pontas dos pés em uma rede, você encher a rede com solicitações ARP, varreduras ping e escaneamento de portas; Qual será o resultado disto? Você não irá muito longe e logo será identificado. IPSs e IDSs são dispositivos colocados na rede para capturar as atividades de seu propósito. O ponto é andar de forma devagar, mas sempre andar. Primeiro vamos nos familiarizar com o básico do IPS e IDS. Se você sabe como algo funciona, você pode aprender como contornar sua defesa. (mais…)

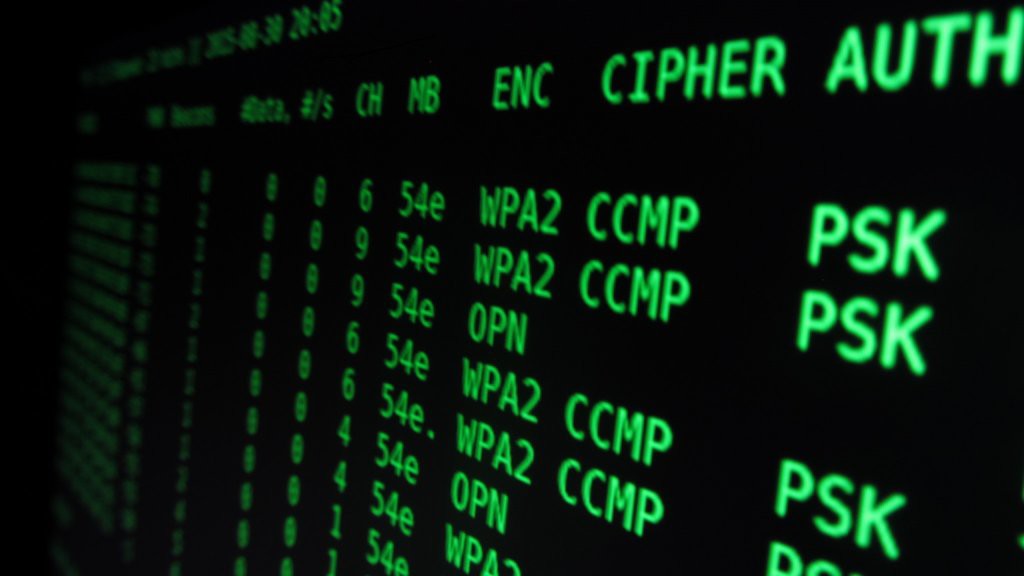

Atacando redes wifi com Aircrack-ng protegidas com criptografia WPA e WPA2

Vimos na postagem anterior como a criptografia WEP é fraca e podemos quebrar a criptografia, obtendo a chave de proteção com o Aircrack-ng.

Nesta postagem iremos ver como fazer para entrar em uma rede protegida com WPA e WPA2.

Wi-Fi Protected Access (WAP)

Assim que a fraqueza do WEP veio à tona, um sistema de segurança wireless mais robusto foi necessário e foi desenvolvido para trocar o WEP, o que ultimamente veio se tornar WPA2. Entretanto, a criação de um sistema criptográfico seguro para wireless levou tempo e neste meio tempo, mais segurança foi necessária para ser compatível com o hardware utilizado. Então, Wi-Fi Protected Access (WPA), também conhecido como Temporal Key Integrity Protocol (TKIP), nasceu.

WPA usa o mesmo algoritmo que o WEP (RC4), mas procura endereçara fraqueza do WEP adicionando aleatoriedade na keystream aos IVs e integridade para o ICV. Diferente do WEP, o qual usa uma chave de 40 ou 104 bits combinado com IVs fracas para cada pacote, WPA gera uma chave de 148 bits para cada pacote garantindo que cada um deles seja criptografado com uam keystream única. (mais…)

Atacando redes wifi com Aircrack-ng protegidas com criptografia WEP

Muitos roteadores vem com um método de criptografia padrão chamado Wired Equivalent Privacy (WEP). Um problema fundamental com o WEP é uma falha no algoritmo, o qual é possível um atacante recuperar qualquer chave WEP. WEP usa a cifra de fluxo Rivest Cipher 4 (RC4) e uma pre-shared key. Qualquer um que queira se conectar à rede pode usa a mesma chave, composta de uma string de dígitos hexadecimais, tanto para criptografar quanto para descriptografar. Os dados em texto claro (não criptografados) passam por uma operação de OU-Exclusivo (XOR) bit a bit de fluxo com uma chave para criar um texto cifrado.

A operaçõe tem quatro possibilidade:

- 0 XOR 0 = 0

- 1 XOR 0 = 1

- 0 XOR 1 = 1

- 1 XOR 1 = 0

Os zero e um em um fluxo de dados pode representar qualquer dado sendo enviad através da rede. Veja um exemplo de texto claro sendo cifrado com XOR e uma chave para criar um texto cifrado: (mais…)

Protocolo HTTP: Estrutura, solicitações, respostas, métodos e códigos de status

Hypertext transfer protocol (HTTP) é o protocolo de comunicações usado para acessar a World Wide Web e por todos os aplicativos da web de hoje. É um protocolo simples que foi originalmente desenvolvido para a recuperação de recursos estáticos baseado em texto. Desde então, foi ampliado e alavancado em várias maneiras para apoiar as complexas aplicações distribuídas que são agora comuns.

HTTP usa um modelo baseado na mensagem em que um cliente envia uma mensagem de solicitação e o servidor retorna uma mensagem de resposta. O protocolo é essencialmente sem conexão (connectionless): embora HTTP usa o protocolo TCP stateful como o seu mecanismo de transporte, cada troca de solicitação e resposta é uma transação autônoma e pode usar uma conexão TCP diferente. (mais…)

Introdução ao Wireshark: Detecção e captura de tráfego em redes

A captura de tráfego em redes pode trazer informações úteis de outras máquinas conectadas nela. Em um pentest interno, podemos simular uma ameaça interna ou um atacante que tenha descoberto uma brecha no perímetro, capturando o tráfego de outros sistemas na rede e pode nos dar informações adicionais interessantes (inclusive usuários e senhas) que podem nos ajudar na fase de exploração. O problema de capturar o tráfego é a quantidade de dados que pode ser produzido. Pouco tempo de captura em uma rede pode inundar o Wireshark com dados que tornam difícil a vida do pentester em descobrir o que realmente é útil. Veremos a seguir como manipular uma rede para pegar acesso ao tráfego que não conseguimos ver. (mais…)

Mapa Mental de Redes e Segurança da Informação – Scanner Nmap

Mapa Mental de Redes e Segurança da Informação – Scanner Nmap (mais…)

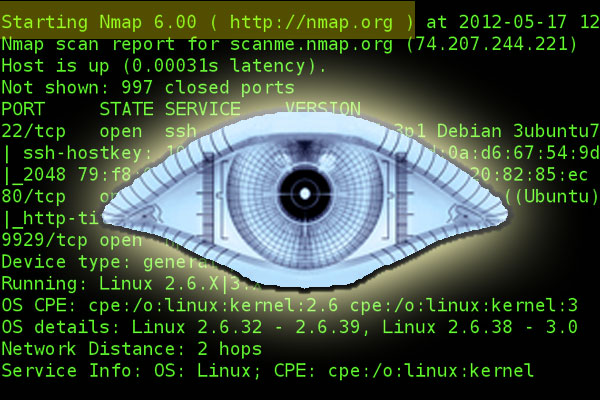

Escaneando portas com Nmap

Nmap é uma ferramenta muito conhecida pelo o que faz: port scanning. Seu manual pode ser um pouco assustador devido aos diversos comandos e a capacidade que esta ferramenta tem de trazer informações sobre um host.

Firewalls com sistemas de detecção e prevenção de intrusão podem identificar os pacotes enviados por ele, sendo assim você não conseguirá obter muitos resultados. Você pode ser contratado para fazer um pentest em um range de hosts e não conseguir identificar nenhuma máquina online, e isto provavelmente será porque você está sendo bloqueado por um firewall. Por outro laod, o resultado de seu escaneamento acusará que as máquinas estão respondendo e achará diversas portas abertas. (mais…)

Novos padrões de redes sem-fio muito mais velozes pecam em alcance

Prepare-se para um inacreditável salto no desempenho das redes sem fio. Dois grupos estão competindo para lançar equipamentos que são pelo menos sete vezes mais rápidos que os atuais roteadores Gigabitbaseados no padrão 802.11ac. Aproveitando uma faixa de frequência não licenciada de 60 GHz, estes aparelhos serão capazes de oferecer largura de banda superior à de uma conexão através de um cabo USB 3.0.

A disputa traz memórias da guerra entre o VHS e o Betamax (quem se lembra?), com uma exceção: um dos lados já está oferecendo produtos há mais de um ano, enquanto o outro não irá fazer isso até o ano que vem. E embora as duas tecnologias possam coexistir, acredito que apenas uma irá prevalecer. (mais…)

Apostilas segurança de redes de computadores

As mais de 50 apostilas a seguir são resultado de colaboração, e disponibilizadas para download gratuito na web. O tema dos materiais é segurança de redes de computadores.

Os conteúdos abrangem, entre ouros temas, os listados a seguir: (mais…)

Paga um café para mim?

Categorias

- Arquitetura e Organização de Computadores

- Banco de Dados

- BPM

- Carreira

- Certificações

- Cloud Computing

- Concursos

- Continuidade do Negócio

- Corel Draw

- CSS

- Data Science

- Desenvolvimento

- Direito

- Engenharia de Software

- Gerenciamento de Projetos

- Gestão da Qualidade

- Gestão de Riscos

- Gestão de Segurança da Informação

- Gestão e Governança de TI

- Inúteis

- Javascript

- Linux

- Mapas Mentais

- Mobile

- Notícias

- Photoshop

- PHP

- Português

- Raciocínio Lógico

- Redes de Computadores

- Segurança da Informação

- SEO

- Sistemas de Informação

- Sistemas Operacionais

- Uncategorized

- Virtualização

- Web Hosting

- Windows

Tags

Ataque Ataques brasil Carreira CEH Cibercrime Computadores Concurso Dados data dicas Direito Emprego Empresas Entrevista erros Facebook Gerenciamento Gestão Hacker Hackers Informação internet ITIL Lei Malware Malwares Mapa Mental Online Pentest PHP Profissionais profissional Redes segurança Segurança da Informação Senha Sistemas Software TI Trabalho Vulnerabilidade web Windows-