Brechas de segurança relacionadas à desatualização de componentes responderam por 92% das vulnerabilidades críticas de infraestrutura identificadas em empresas brasileiras no último ano, segundo o Relatório de Ameaças 2016 da iBLISS. O estudo teve como base pesquisas realizadas em mais de 70 empresas de diversos setores, indo de operadoras de cartões, e-commerce e finanças até indústria, internet, logística, seguros e telecomunicações, entre outras.

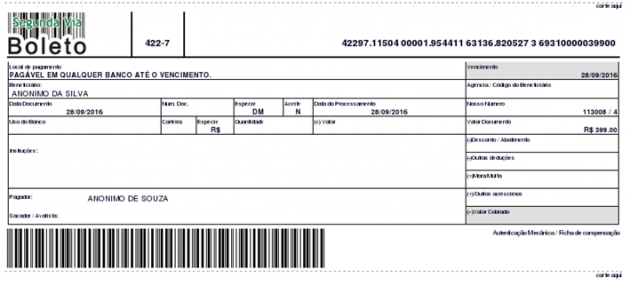

As vulnerabilidades foram classificadas em quatro níveis, de acordo com o grau de importância: críticas, alta criticidade, média criticidade e baixa criticidade. As brechas de segurança consideras mais graves, as críticas, são aquelas que podem levar ao comprometimento em larga escala da infraestrutura de TI e respondem por 11% das falhas de infraestrutura identificadas no período. Problemas desse nível podem acabar causando grandes danos financeiros e de reputação a empresas, já que são facilmente exploradas por cibercriminosos. (mais…)