Geralmente Bancos de Dados contêm dados muito confidenciais (por exemplo: detalhes pessoais de recursos humanos, detalhes sobre clientes, ordens de compra ou detalhes sobre cartão de crédito). Esses dados devem ser armazenados com segurança e protegidos contra divulgação não autorizada, violação ou uso mal intencionado. O servidor de Banco de Dados, mesmo que não esteja diretamente conectado à Internet, precisa ser protegido contra ataques que exploram os pontos fracos da configuração, estouros de buffer existentes ou práticas de desenvolvimento ineficazes. Esses ataques podem ser executados por exemplo:

• Um aplicativo da Web desprotegido, usado para explorar o Banco de Dados.

• Um administrador mal intencionado com acesso à rede.

• Um usuário do Banco de Dados que, sem saber, executa códigos mal intencionados.

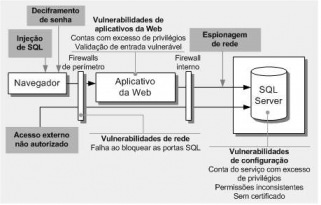

• Um invasor pode visar e comprometer um servidor de Banco de Dados de diversas formas ao explorar várias configurações e vulnerabilidades no nível do aplicativo.

As principais ameaças para um servidor de Banco de Dados são:

Inclusão de código SQL

Com um ataque de inclusão de código SQL, o invasor explora as vulnerabilidades do código de acesso a dados. Outro ponto é a validação da entrada do aplicativo para executar comandos arbitrários que usa o contexto de segurança do aplicativo da Web.

Espionagem na rede

A arquitetura de implantação da maioria dos aplicativos inclui uma separação física entre o código de acesso a dados e o servidor de Banco de Dados. Consequentemente, os dados confidenciais, como dados específicos do aplicativo ou credenciais de logon ao Banco de Dados, devem ser protegidos contra a espionagem na rede.

Acesso não autorizado ao servidor

O acesso direto ao servidor de Banco de Dados deve ser restrito a computadores cliente para impedir o acesso não autorizado ao servidor. Ataques de conexão direta existem para usuários autenticados, e também para usuários sem nome de usuário e sem senha.

Quebra de senha

Uma primeira linha de ataque comum é tentar quebrar as senhas de nomes de conta conhecidos, como a conta do administrador do SGBD.

A figura a seguir mostra as principais ameaças e vulnerabilidades que podem resultar em um servidor de Banco de Dados. E visto também a possibilidade de destruição ou no roubo de dados confidenciais.

Algumas medidas de segurança do servidor de Banco de Dados têm como base as práticas recomendadas obtidas em experiências reais, na validação de clientes e em estudos de implantações de segurança. Algumas medidas de segurança recomendadas são:

Algumas medidas de segurança do servidor de Banco de Dados têm como base as práticas recomendadas obtidas em experiências reais, na validação de clientes e em estudos de implantações de segurança. Algumas medidas de segurança recomendadas são:

Patches e atualizações

Muitas ameaças de segurança existem devido a vulnerabilidades nos Sistemas Operacionais e aplicativos. Geralmente, quando novas vulnerabilidades são descobertas, o código de ataque é publicado na Internet, poucas horas após o primeiro ataque. O patch e a atualização do software do servidor são a primeira etapa para a proteção do servidor de Banco de Dados.

Serviços

Os serviços são os pontos de vulnerabilidade preferenciais dos invasores que exploram os privilégios e os recursos do serviço para acessar o servidor. Alguns serviços foram criados para funcionar usando contas com privilégios. Se esses serviços estiverem comprometidos, o invasor poderá efetuar operações privilegiadas. Por padrão, os servidores de Banco de Dados não precisam de todos os serviços ativados. Ao desativar os serviços desnecessários, e não utilizados, você reduz de maneira rápida e fácil a área de superfície de ataque.

Protocolos

Limite o intervalo de protocolos que computadores cliente podem usar para estabelecer conexão com o servidor de Banco de Dados e verifique se é possível proteger esses protocolos.

Contas

Restrinja o número de contas do Windows acessíveis pelo servidor de Banco de Dados ao conjunto necessário de contas de usuário e de serviço. Use contas com menos privilégios e com senhas de alta segurança. Uma conta com menos privilégios, usada para executar o SQL Server, limita os recursos de um invasor que compromete o SQL Server e que consegue executar comandos do sistema operacional.

Arquivos e diretórios

Use as permissões do sistema de arquivos NTFS para proteger programas, Bancos de Dados e arquivos de log contra o acesso não autorizado. Quando você usa ACLs (Listas de Controle de Acesso) junto com a auditoria do Windows, é possível detectar a ocorrência de atividades suspeitas ou não autorizadas.

Compartilhamentos

Remova todos os compartilhamentos de arquivos desnecessários, incluindo os compartilhamentos de administração padrão caso não sejam necessários. Proteja quaisquer compartilhamentos restantes com permissões NTFS restritas.

Portas

As portas não utilizadas estão fechadas no firewall, mas é necessário que os servidores subjacentes ao firewall também bloqueiem ou restrinjam as portas com base no uso. Para um SGBD dedicado, bloqueie todas as portas, exceto as portas necessárias para autenticação.

Auditoria e log

A auditoria é uma ajuda vital para a identificação de intrusos e de ataques em andamento, bem como para o diagnóstico de sinais de ataque. Configure um nível mínimo de auditoria para o servidor de Banco de Dados usando uma combinação de recursos de auditoria do windows e do SGBD.

Fonte: Gestão em TI

este texto está sendo utilizado em apostilas de cursos online de algumas escolas, sem referências.